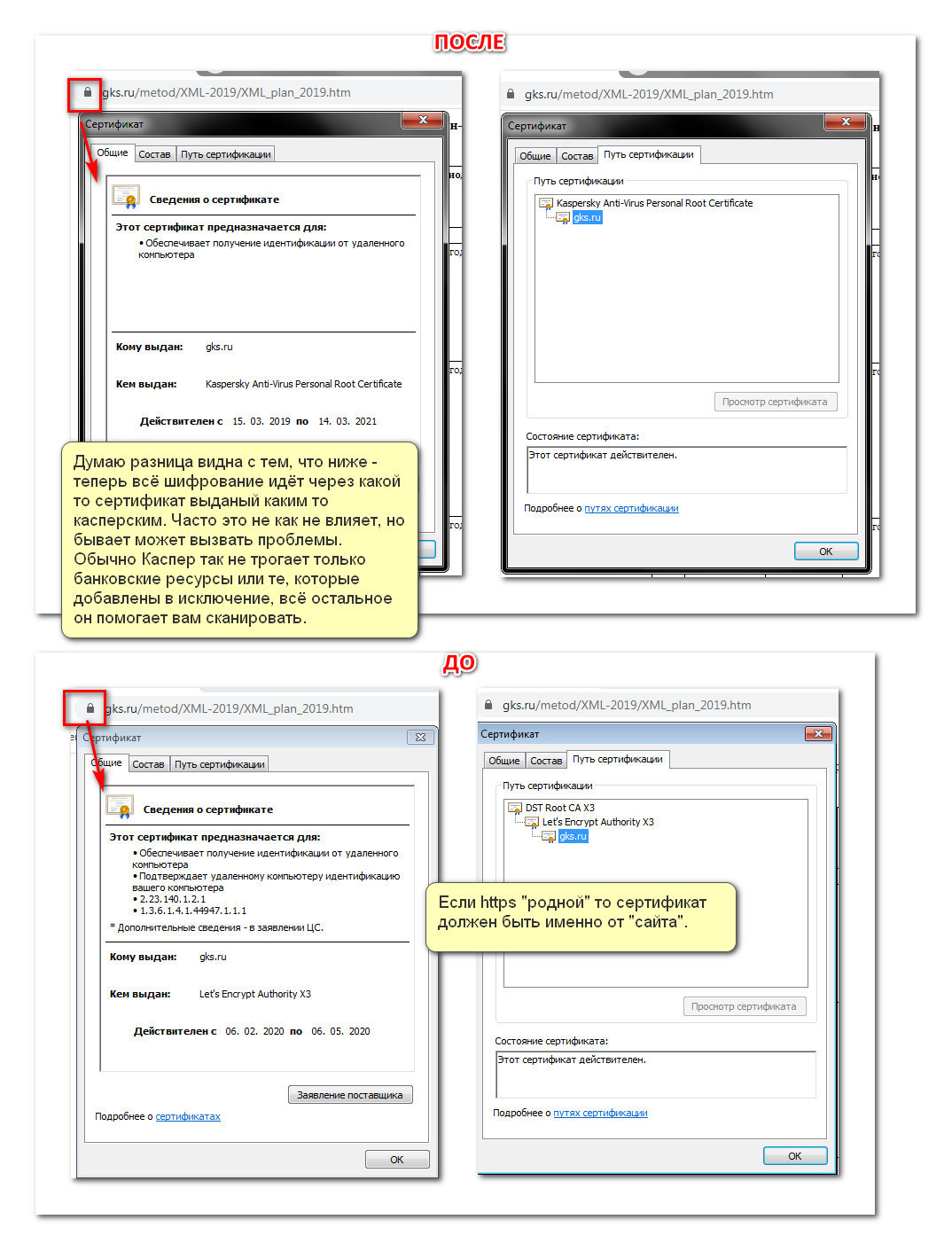

Иногда, чтоб обеспечить проверку трафика в https антивирусы делают подмену реального сертификата сайта на свой,

таким образом они проверяют, что передаётся и за одно как бы проверяют сразу сайт по своему белому списку.

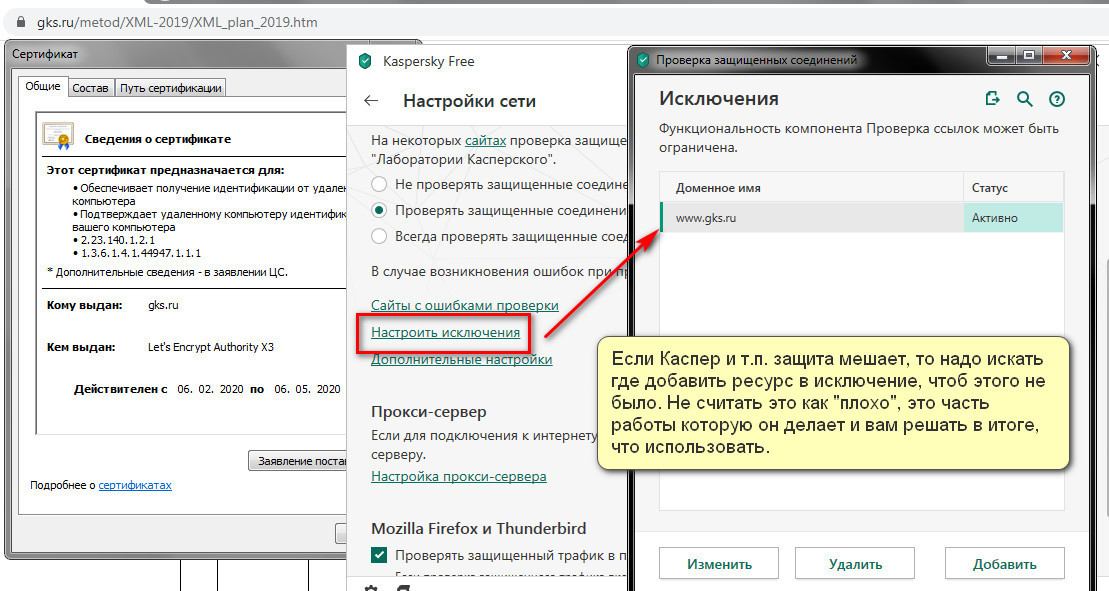

Но иногда это может в итоге мешать работе и потому требуется исключить такую проверку.

На примере посмотрим как это выглядит в работе с Касперским.

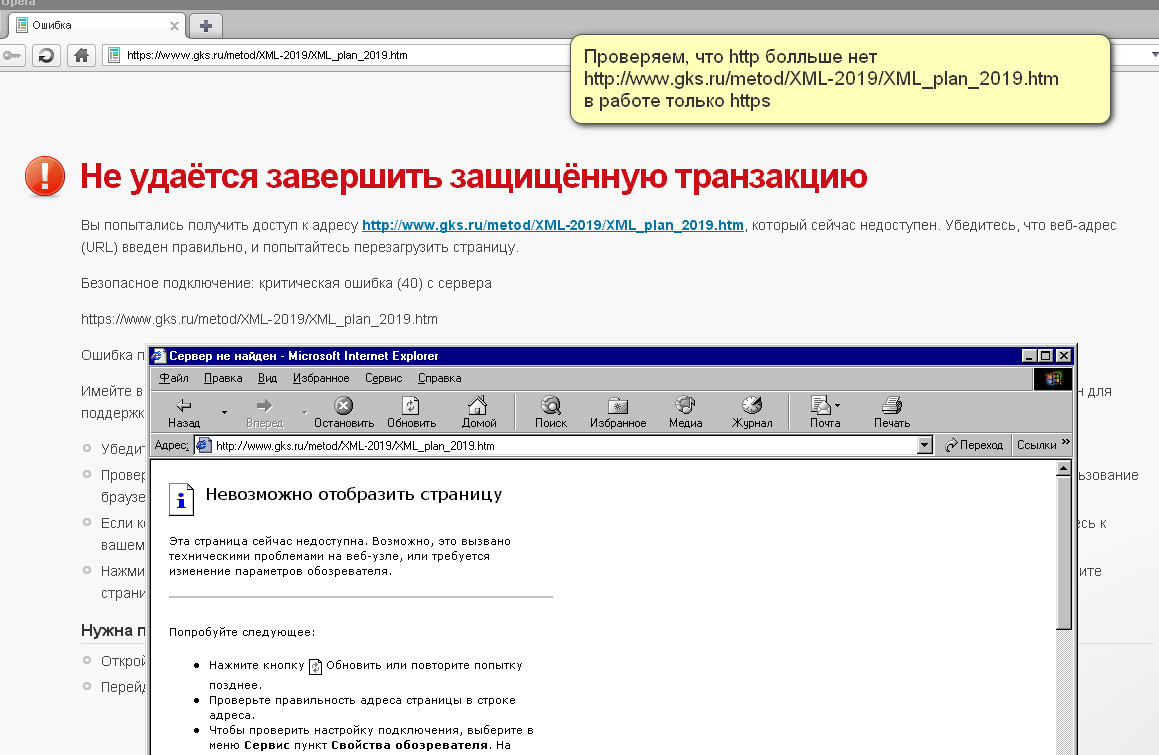

1 - для примера возьмём сайт который раньше был на http и теперь при переходе на http сразу перебрасывает на https.

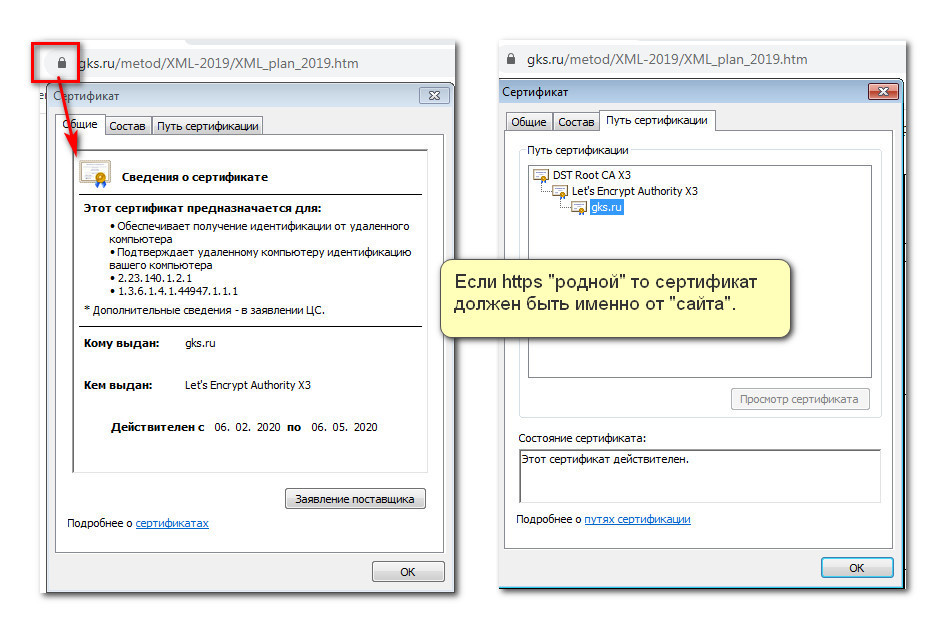

2 - при переходе можем посмотреть сертификат сайта (этот вроде родной) значит как бы шифрование с ним.

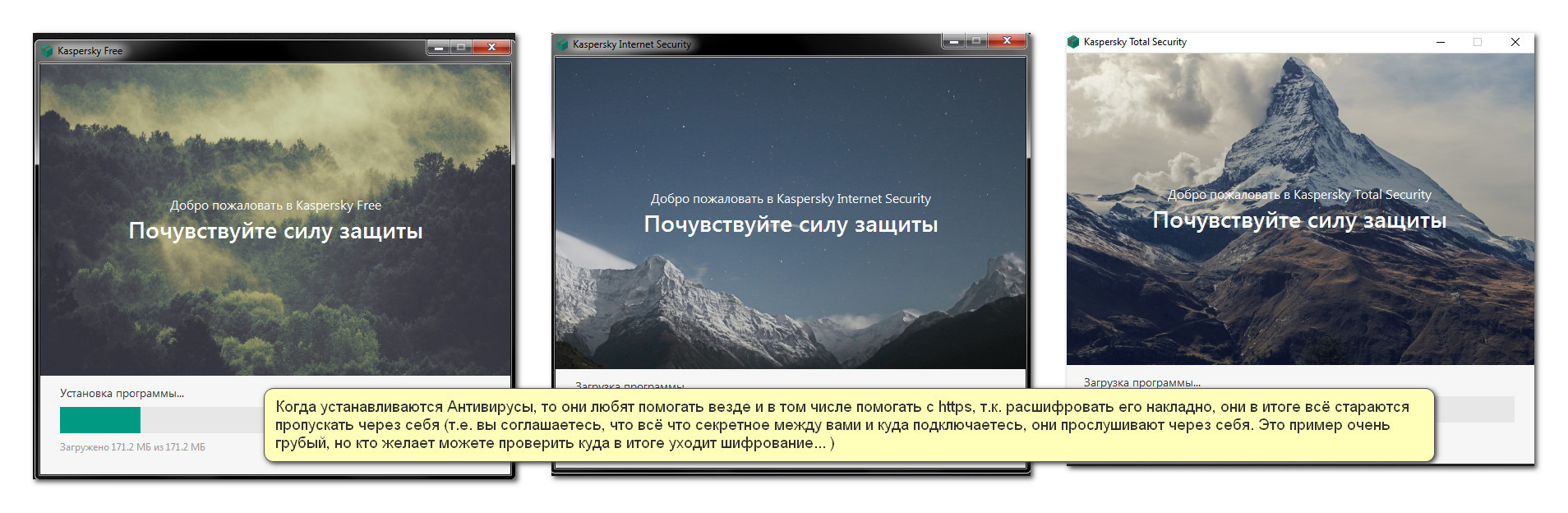

3 - устанавливаем защитников для примера подмены ssl сертификатов

4 - и после видим, что это делается ими легко, точно также могут не только добрые каспера делать, но и не добрые.. перенаправляя всё на свои ресурсы.

И в итоге хорошо если это добрые помогают и смотрят не переслали ли мы там чего то плохого или нам, но если это другие,

то всё шифрование https это идёт через них.. и в итоге умные ресурсы могут это понять и блокировать такую работу.

Но в большей части проверка "лёгкая" потому в данном примере и происходит шифрование не на первоисточник, а на "поддельный"

сертификат от касперов, у них расшифровка всего трафика, его анализ и потом зашифровка на источник и отправка и т.д.

5 - потому если это бывает помехой (а на некоторых серьёзных как хотя бы налоговая, такое бывает) и потому надо добавлять их в исключение

и каспертский не будет их пронюхивать оставляя всё на ваше усмотрение. Хотя то что они нюхают не даёт не какой гарантии не к чему (это тоже

у них в соглашении написано, если бы кто то их читал). Т.е. выбор они пока оставляют за вами.